筑牢信息安全的铜墙铁壁 涉密专用计算机及其网络工程配置要求与泄密防范

在当今高度信息化的时代,信息安全已成为国家安全、企业生存与个人隐私的核心支柱。对于处理敏感信息的机构而言,采用符合国家标准的涉密专用计算机(亦称保密计算机),并构建严密的计算机网络工程体系,是防止计算机泄密、保障数据安全的首要防线。本文将系统介绍涉密专用计算机的配置核心要求、网络工程的关键原则,并剖析计算机泄密的主要途径,以期为相关领域的应用提供参考。

一、涉密专用计算机:定义与核心配置要求

涉密专用计算机,是指按照国家保密标准规定,专用于处理、存储、传输国家秘密信息的计算机设备。其与普通商用计算机的根本区别在于,从硬件设计、软件系统到外围环境,都贯彻了“安全第一”的原则,构建了多层次的安全防护体系。其核心配置要求通常包括:

- 硬件层面:

- 国产化与可控:核心硬件(如CPU、主板、内存、硬盘等)应优先采用自主研发、安全可控的国产产品,最大程度降低供应链“后门”风险。

- 电磁泄漏防护(TEMPEST):设备需符合严格的电磁发射标准,通过屏蔽机箱、滤波技术等手段,防止处理涉密信息时产生的电磁辐射被截获还原。

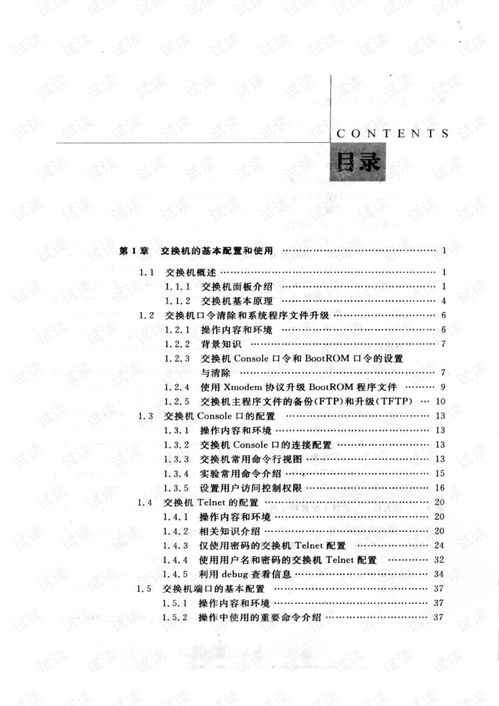

- 物理安全接口:对USB、串口、并口、网口等所有外部接口进行严格的物理管控或逻辑禁用,必须使用的接口需加装专用安全防护装置。

- 专用存储介质:使用经过保密认证的专用加密硬盘或移动存储介质,确保数据在静态存储时处于加密状态。

- 软件与系统层面:

- 专用安全操作系统:安装经过安全增强和漏洞修补的专用操作系统(通常是国产自主操作系统),移除或禁用不必要的服务和端口。

- 强制访问控制:实施基于保密等级的强制访问控制策略,用户和数据都被标记密级,确保低密级用户无法访问高密级信息。

- 身份强认证:采用双因子或生物特征等强身份认证机制,杜绝非法登录。

- 安全审计与监控:系统需具备完整的操作审计功能,记录所有用户的登录、文件操作、打印、外联等行为,便于事后追溯和实时监控。

二、涉密计算机网络工程的关键原则

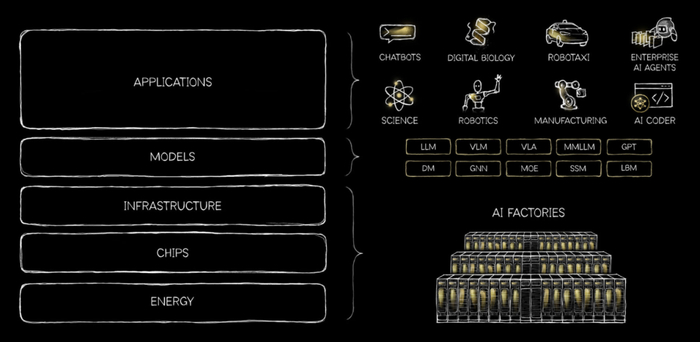

涉密计算机并非孤岛,其效能发挥依赖于安全可靠的网络环境。涉密计算机网络工程的建设,必须遵循以下核心原则:

- 物理隔离原则:涉密网络必须与互联网、其他非涉密网络实现严格的物理隔离,即“中间无任何连接”,这是最基本也是最有效的安全边界。

- 分级保护原则:根据网络中处理信息的最高密级,按照国家分级保护标准进行设计、建设和测评。不同密级的网络之间如需信息交换,必须通过国家认证的保密防护设备(如单向导入系统、安全隔离与信息交换系统)进行。

- 最小化原则:网络结构应尽可能简洁,减少不必要的节点和连接。用户权限、服务开放、端口启用等均应遵循最小化原则,仅开放业务必需的功能。

- 纵深防御原则:在网络边界、核心区域、终端等多个层次部署不同类型的安全设备和策略,如防火墙、入侵检测系统、终端安全管理软件等,形成互补的纵深防御体系。

- 全程管控原则:对网络中的信息流转进行全生命周期监控,特别是对文件打印、光盘刻录、外部设备接入等高风险输出行为进行严格的审批和技术管控。

三、计算机泄密的主要途径剖析

了解威胁是有效防御的前提。计算机泄密的途径复杂多样,主要可归纳为以下几类:

- 网络攻击窃密:

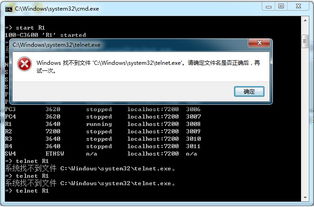

- 外部入侵:黑客利用系统漏洞、弱口令等,通过网络渗透进入计算机或内部网络,直接窃取数据。

- 木马病毒:通过钓鱼邮件、恶意网站、U盘摆渡等方式植入特种木马,长期潜伏,窃取键盘输入、屏幕信息、文件内容并外传。

- 网络监听:在非安全网络环境下,攻击者截获未加密的网络通信数据。

- 内部人员泄密:

- 故意泄密:内部人员因利益诱惑、报复心理等,主动复制、外发涉密信息。

- 过失泄密:安全意识淡薄,如将涉密计算机违规接入互联网、使用个人U盘拷贝文件、在即时通讯或公开论坛中谈论涉密内容等。

- 权限滥用:拥有访问权限的人员,越权访问或下载非授权范围内的敏感信息。

- 物理与电磁泄密:

- 设备丢失/被盗:笔记本电脑、移动硬盘等存储设备遗失或被盗,导致数据直接泄露。

- 废弃介质处理不当:硬盘报废、维修时未彻底消磁或物理销毁,导致数据恢复。

- 电磁辐射泄漏(TEMPEST攻击):计算机工作时产生的电磁辐射被专业设备接收并还原。

- 侧信道攻击:通过分析计算机运行时的功耗、声音、时间等物理特征,间接推导出加密密钥等敏感信息。

- 供应链与预置后门:

- 在计算机硬件、操作系统或应用软件的供应链环节被植入恶意硬件或代码,形成难以察觉的“后门”,为远程控制和大规模数据窃取创造条件。

###

保密工作永远在路上。涉密专用计算机及其网络工程,是构建主动、立体、纵深信息安全防御体系的基础设施。它不仅仅是采购一批符合标准的硬件,更是涵盖管理制度、技术措施和人员意识的系统工程。面对不断演变的泄密威胁,唯有坚持“技管并重”,持续强化从硬件源头到网络边界、从系统内核到用户行为的全方位安全管控,才能真正确保国家秘密和核心数据的安全,在数字时代的浪潮中行稳致远。

如若转载,请注明出处:http://www.tlyzbt.com/product/90.html

更新时间:2026-06-03 08:32:54